实验二:黑客入侵攻击模拟演练

一、实验目的

通过针对黑客攻击“五部曲”中的第二、三步,即踩点扫描和获得特权的模拟演练,使学生:

1、掌握常用黑客入侵的工具及其使用方法

2、理解黑客入侵的基本过程,以便于进行防范

3、了解黑客入侵工具的危害

二、实验内容

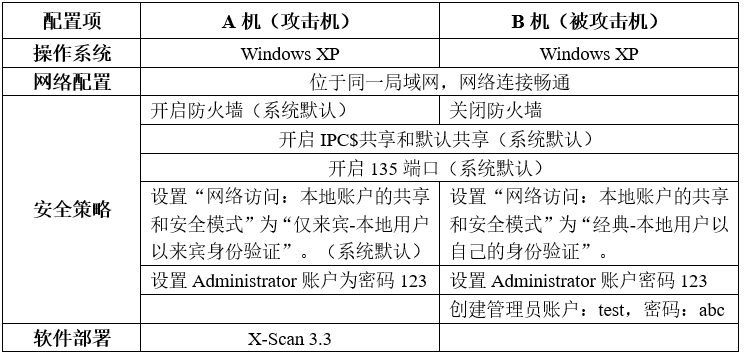

1、在虚拟网络中创建2台Windows XP 虚拟机,将其中一台作为攻击机,一台作为被攻击机;

2、分别在攻击机和被攻击机上进行模拟场景的计算机网络配置和安全策略设置;

3、在攻击机上运行网络漏洞扫描器X-Scan,对被攻击机进行弱口令扫描,获取存在的弱口令漏洞的用户名和密码,以获取黑客攻击的管理员权限。

实验介绍视频如下:

三、实验软硬件环境

在VMware Workstation上部署虚拟机及虚拟网络,构建实验的软硬件环境。

四、实验材料

1、Windows XP Professional SP3操作系统安装映像文件:zh-hans_windows_xp_professional_wi th_service_pack_3_x86_cd_x14-80404.iso

2、网络漏洞扫描软件:X-Scan.rar

3、文件解压缩软件:wrar580sc.exe

五、拓展知识

1、Windows XP

Windows XP是美国微软公司研发的基于X86、X64架构的PC和平板电脑使用的操作系统,于2001年8月24日发布RTM版本,并于2001年10月25日开始零售。 其名字中“XP”的意思来自英文中的“体验( Experience )”。该系统是继Windows 2000及Windows ME之后的下一代Windows操作系统,也是微软首个面向消费者且使用Windows NT5.1架构的操作系统。2014年4月8日,微软终止对该系统的技术支持,但在此之后仍在一些重大计算机安全事件中对该系统发布了补丁。

Windows XP服役时间长达13年,产生的经济价值也较高。2013年7月,市场调查公司Net Applications的报告显示,全球37.2%的个人电脑在使用Windows XP操作系统,其中在美国的占有率为16.4%,在中国的占有率为72.1%。2014年2月,据Net Market Share公司的Web网络流量调查数据报告显示,2014年1月,该系统在全球的占有率为29.23%,环比增长0.25%。在停止支持后,该系统的市场占有率下降。据Net Market Share公司的数据显示,2018年5月,在全球范围内,该系统的占有率为5.04%。 据评测机构StatCounter的统计,2017年1月,在中国范围内,该系统的占有率为17.79%。

2、X-Scan

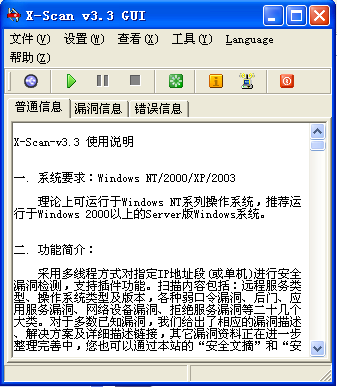

X-Scan是国内最著名的综合扫描器之一,它完全免费,是不需要安装的绿色软件、界面支持中文和英文两种语言、包括图形界面和命令行方式。主要由国内著名的民间黑客组织“安全焦点”完成,从2000年的内部测试版X-Scan V0.2到目前的最新版本X-Scan 3.3(2005年发布)都凝聚了国内众多黑客的心血。最值得一提的是,X-Scan把扫描报告和安全焦点网站相连接,对扫描到的每个漏洞进行“风险等级”评估,并提供漏洞描述、漏洞溢出程序,方便网管测试、修补漏洞。

六、实验步骤

1、实验虚拟硬件及网络环境构建

由于X-Scan工具软件过于古老,与Windows 7以上的操作系统存在兼容性的问题,因此实验在包含Windows XP虚拟机的虚拟网络中进行。

(1)攻击机,即虚拟机 Windows XP A的创建

按照第一次实验的方法构建包含第一台Windows XP虚拟主机,可命名为“Windows XP A”,作为攻击机。安装Windows XP系统所用安装映像文件为zh-hans_windows_xp_professional _with_service_pack_3_x86_cd_x14-80404.iso。

Windows的临时密钥为JBJ9Q-JJG2C-DHY68-4K3VR-VX9VD。

IP地址采用自动获取动态IP,不需要设置静态IP。

虚拟机磁盘空间设置为5.0G即可。

(2)被攻击机,即虚拟机Windows XP B的创建

关闭Windows XP A虚拟机,利用虚拟机克隆方法创建被攻击机虚拟机,命名为Windows XPB。

依次开启Windows XPA和Windows XP B,后启动的虚拟机桌面任务栏右侧出现“网络上有重名”的Windows 系统错误。这是虚拟机克隆产生的两台完全一样配置计算机加入到同一个网络中出现的问题。

在Windows XP B虚拟机中,打开开始菜单,依次点击“所有程序>>附件>>命令提示符”,以打开命令行窗口。在该窗口中输入ipconfig命令并回车,以查看被攻击机的IP地址,并记录该IP地址。

如:Windows XP B虚拟机IP地址为:192.168.169.144(不同实验环境IP地址可能不同,切不可照抄)。

具体操作请观看视频:

2、模拟黑客攻击实验软件环境配置

(1)被攻击机配置

为被攻击机,即虚拟机WindowsXP B配置一个存在安全漏洞的环境,以模拟网络中易受黑客攻击的目标。

1)关闭Windows防火墙

2)检查IPC$和默认共享是否开启

3)检查135端口是否开启

4)设置“网络访问:本地账户的共享和安全模式”策略

5)设置管理员用户administrator的密码为123(必须)

为什么必须为administrator管理员账户设置密码,且密码必须是123?

经过实验发现,X-Scan工具扫描弱口令时,远程目标主机必须开启administrator管理员账户,且密码必须是123时,才能扫描到其弱口令漏洞。设置其它弱口令时无法扫描到弱口令漏洞。究其原因,可能是 网络上下载到的该软件存在BUG,或避免该工具被人滥用危害网络安全,被人有意篡改代码。

6)添加管理员用户,用户名为自己的学号,密码为abc。

(2)攻击机配置

Windows XP初始开启默认进入administrator。

1)在关闭被攻击机Windows防火墙后,利用ping检测是否成功连接到被攻击机,若连接失败,则需要先解决网络连接问题。

2)设置管理员用户administrator的密码为123(必须)。

3)其它选项为Windows系统默认设置,不需要重新设置。

为什么必须设置管理员用户administrator的密码为123?

经过实验发现,必须以administrator管理员账户登录Windows XP,且密码必须为123时,X-Scan工具才能扫描到远程目标主机可能存在的弱口令漏洞。否则,X-Scan的弱口令字典不起作用,即不会利用弱口令字典中记录的口令去尝试验证远程主机账户的密码,导致无法获取远程主机的弱口令。

这个问题是软件BUG还是有人故意所为。本人认为,该软件从网络下载而得,其真实来源不明,有可能时人恶意制造的陷阱。当你将系统管理员密码设置为弱密码后扫描网络中的远程主机的弱密码漏洞时,自己却也成为其他黑客的猎物。因此,X-Scan软件必须在虚拟机中运行,且开启防火墙,以免带来安全隐患。

3)将wrar580sc.exe复制到虚拟机Windows XP A,并安装该软件,用于解压缩后续工具软件的压缩包。

4)将X-Scan-v3.3.rar复制到虚拟机Windows XP A,并解压缩,运行xscan-gui.exe,检查该软件是否能正常运行。

具体操作请观看视频:

3、扫描被攻击机的弱口令漏洞

(1)依次开启攻击机和被攻击机

(2)运行X-Scan扫描器

(3)扫描参数设置

1)设置扫描范围

2)设置扫描模块

3)设置用户名与弱口令字典

在用户名字典中添加自定义的用户名,即学号。X-Scan已经将用户名administrator默认添加到用户名字典。

X-Scan已经将弱口令123、abc默认添加到弱口令字典,所以不需要再修改弱口令字典。

4)漏洞扫描

具体操作请观看视频: